通过 Proxifier 对小程序抓包

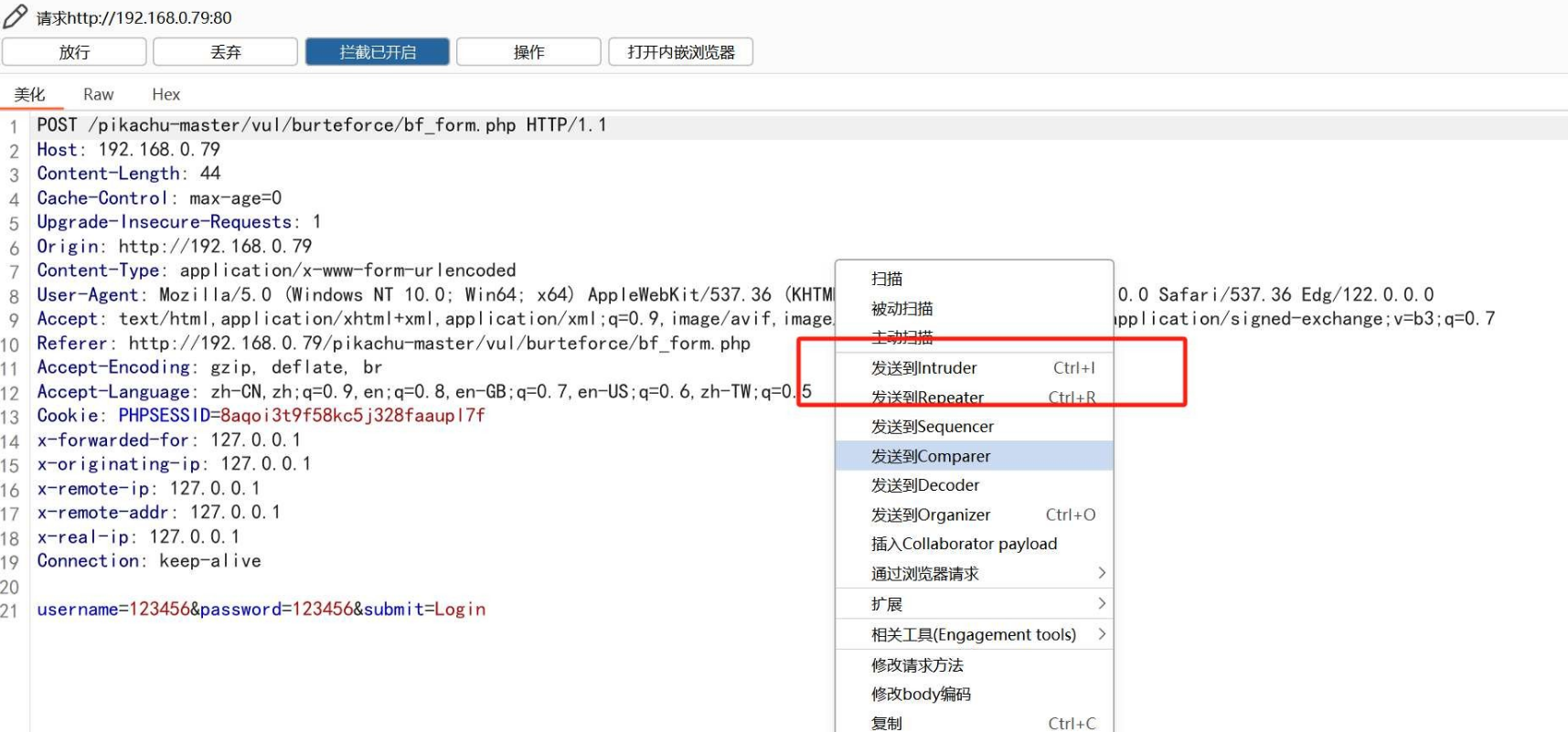

通过 Proxifier、BURP 进行抓包,流量模型:

用户——小程序(本地电脑)——Proxifier(转发)——BURP

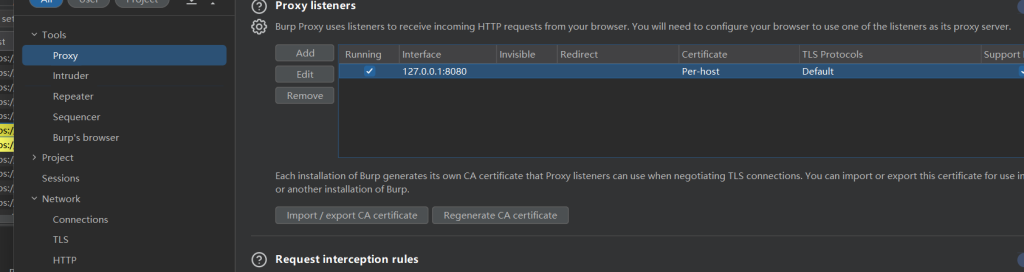

(一) 首先配置 BURP,这一步比较简单,我这里配置监听在127.0.0.1的 8080 端口上:

(二) 配置 Proxifier

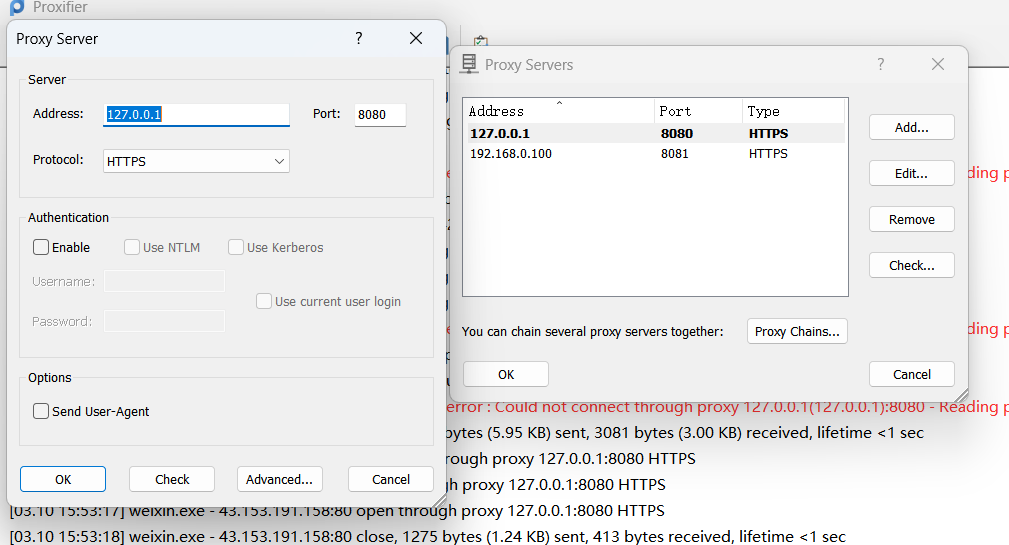

1、 启动 Proxifier 后,首先配置代理服务器

配置文件——代理服务器,如下:

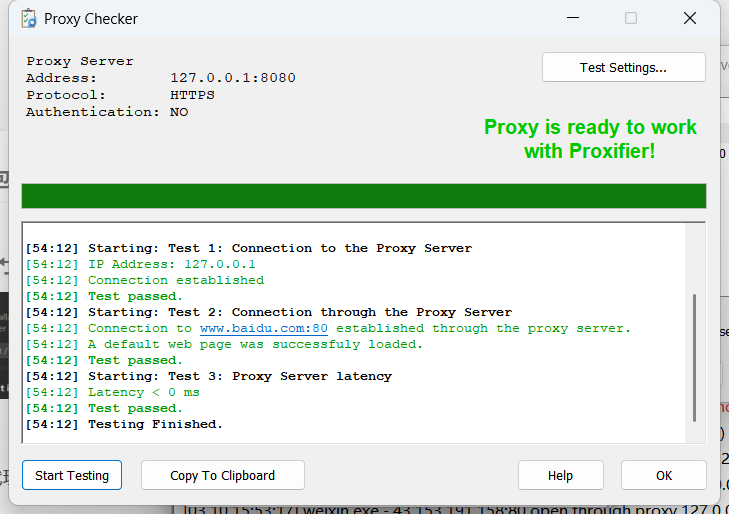

填上参数后点击“检查”,测试代理的连通性:

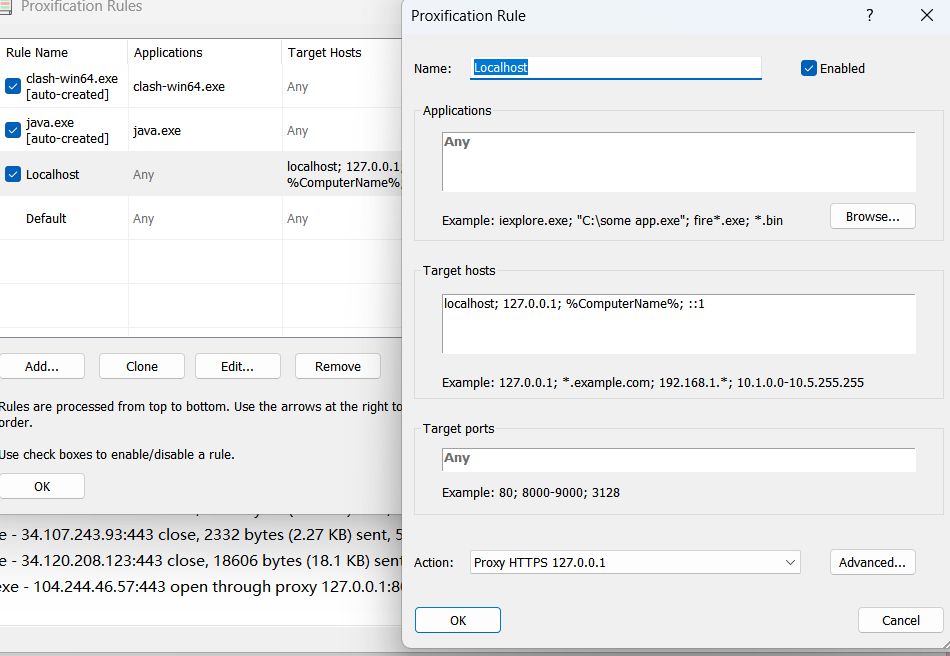

2、直接抓取本地的包就好(也可以单独找到小程序的位置进行抓包)配图如下所示

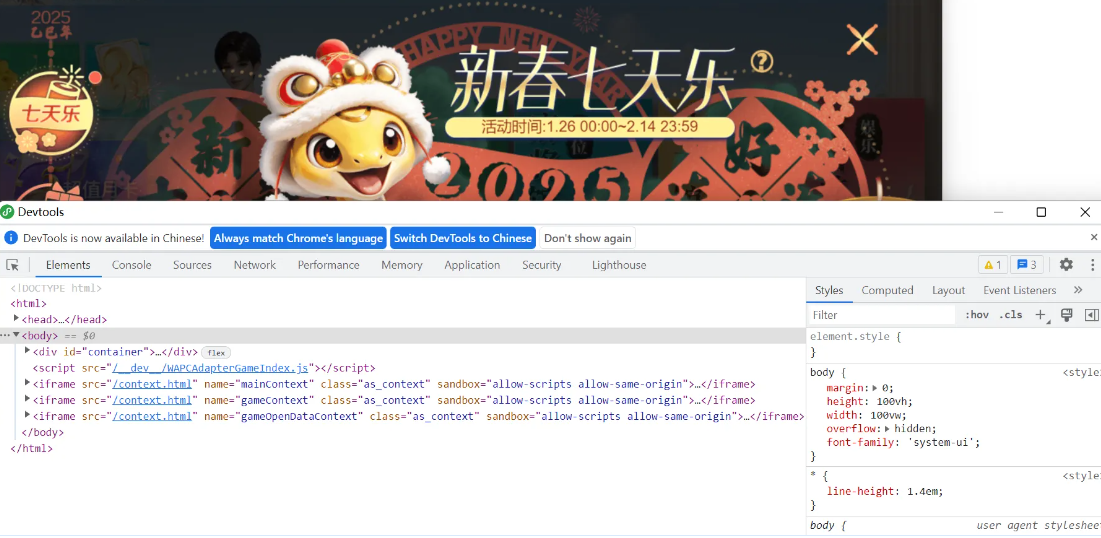

3、通过微信打开小程序,查看抓包情况

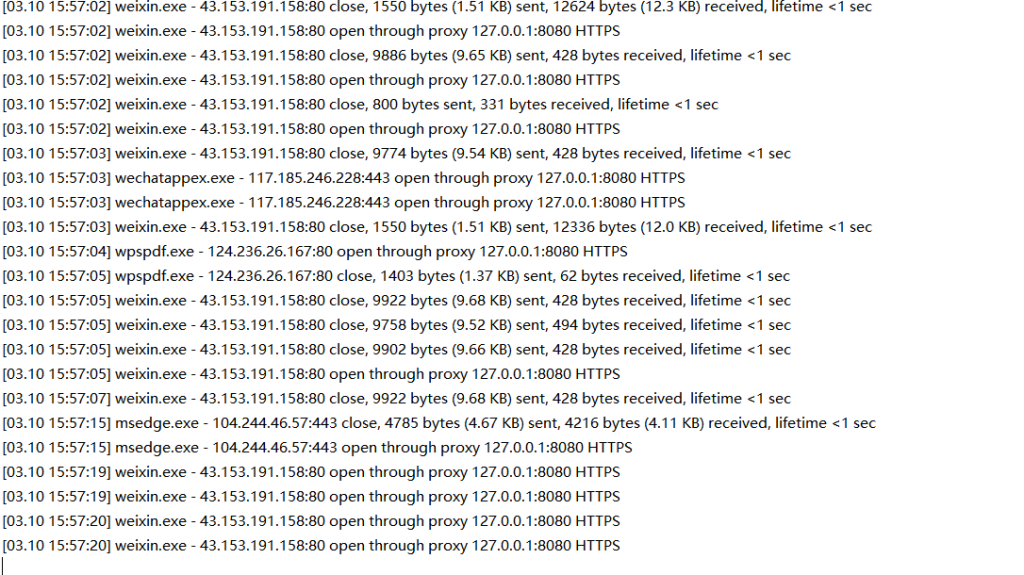

Proxifier这里显示了流量代理的情况:

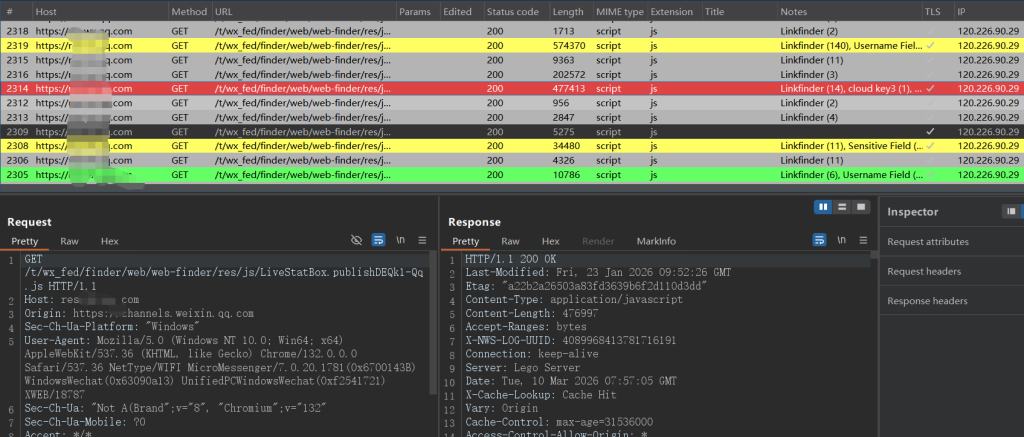

BURP这里显示了报文抓取的情况:

工具链接:https://www.123865.com/s/67Rfjv-In8Hv?pwd=WqBb#

提取码:WqBb

最后总结

感兴趣的可以联系深情哥进群,有公开课会在群里面通知,包括审计和src。edu邀请码获取,咨询问题,hvv渠道推荐,nisp和cisp考证都可以联系深情哥。

内部edu+src培训,包括src挖掘,edu挖掘,小程序逆向,js逆向,app渗透,导师是挖洞过40w的奥特曼深情哥,edu上千分的带头大哥!!!联系深情哥即可。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容