|

|

漏洞测试

微信上面找到一个服务号

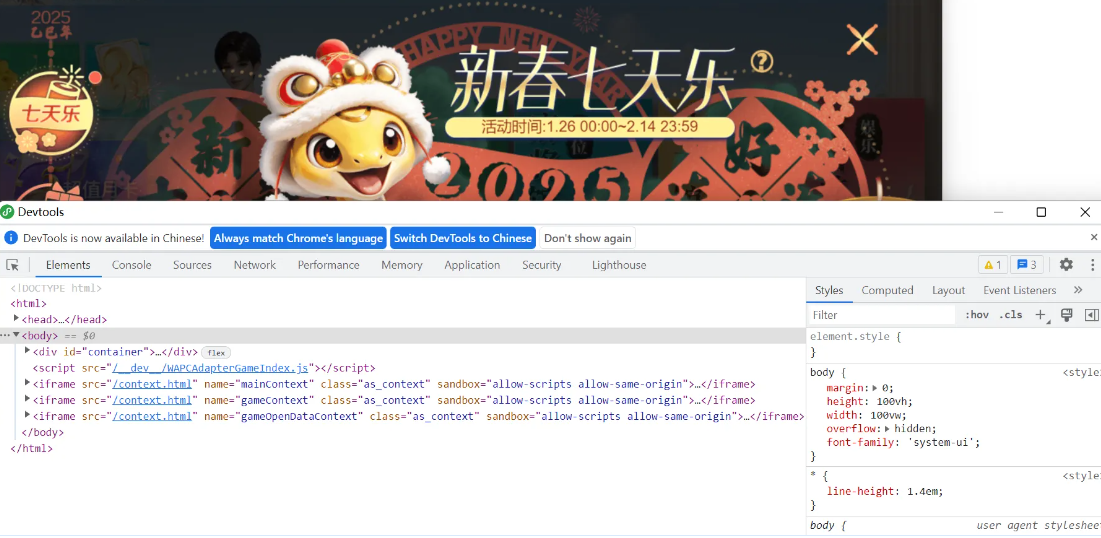

点击校园车辆有一个小程序资产

点击车辆用户—>违规记录

发现可以看到不属于自己的违规信息,这有点越权的意思,但是没什么信息

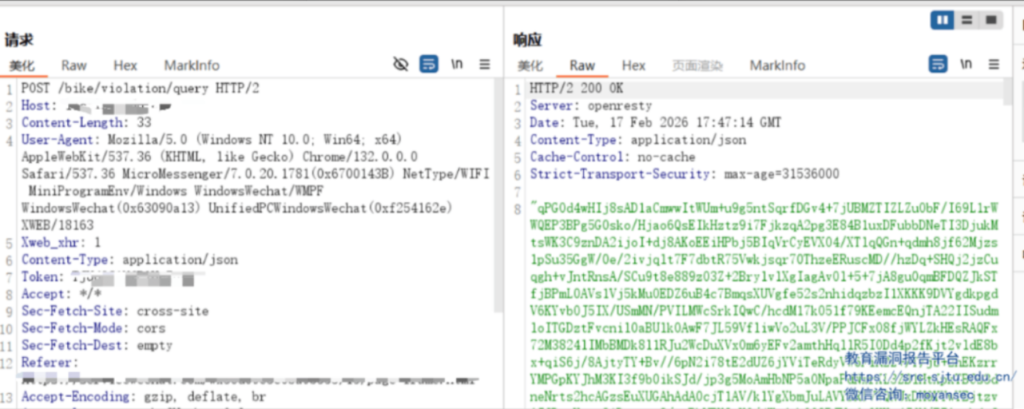

一般有小洞就有大洞,抓包查看信息

发现全加密了,这我测个damn啊,直接下机!!!

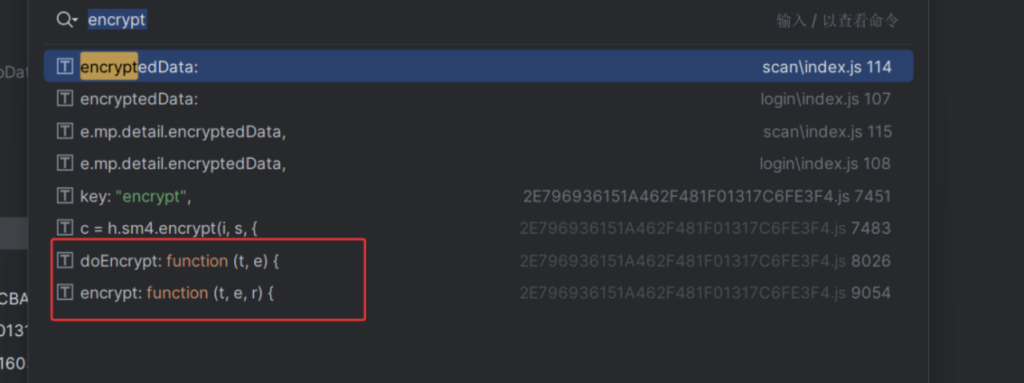

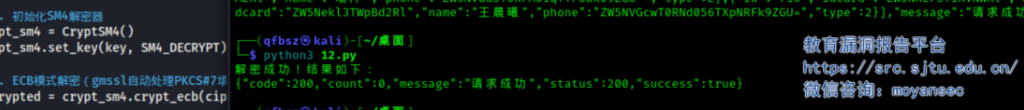

没办法,开始反编译小程序

全局搜索encrypt。发现加密函数

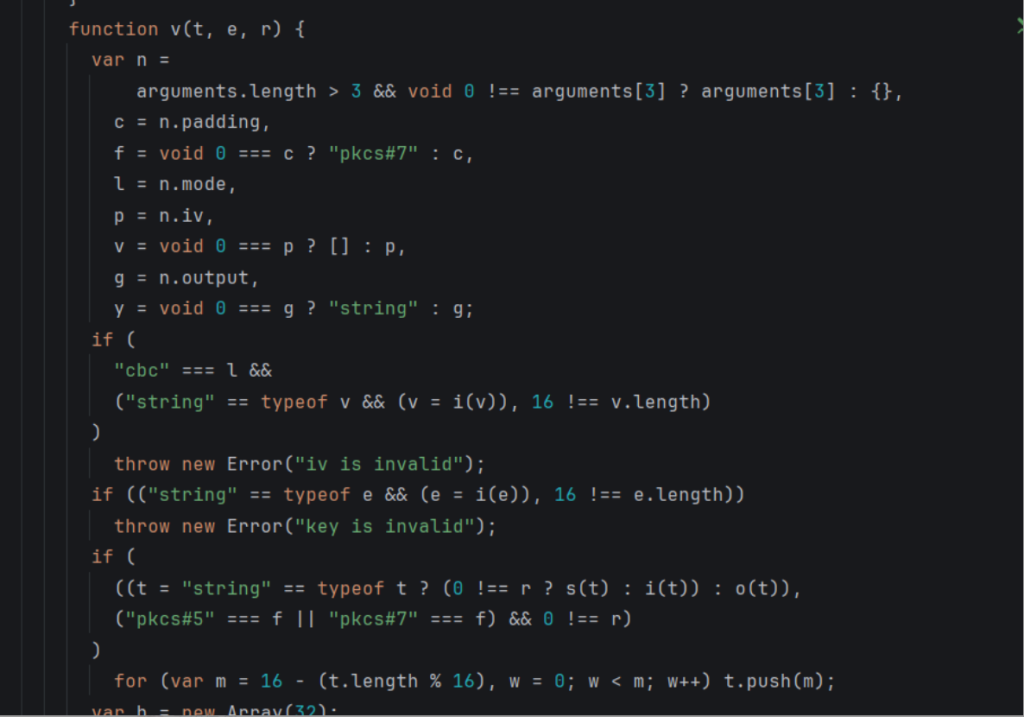

定位到相关文件,大概率是个aes,这种没混淆的js就直接把整个文件扔个deepseek,碰上混淆的就没办法了,只能调试

ai给出脚本后解密成功

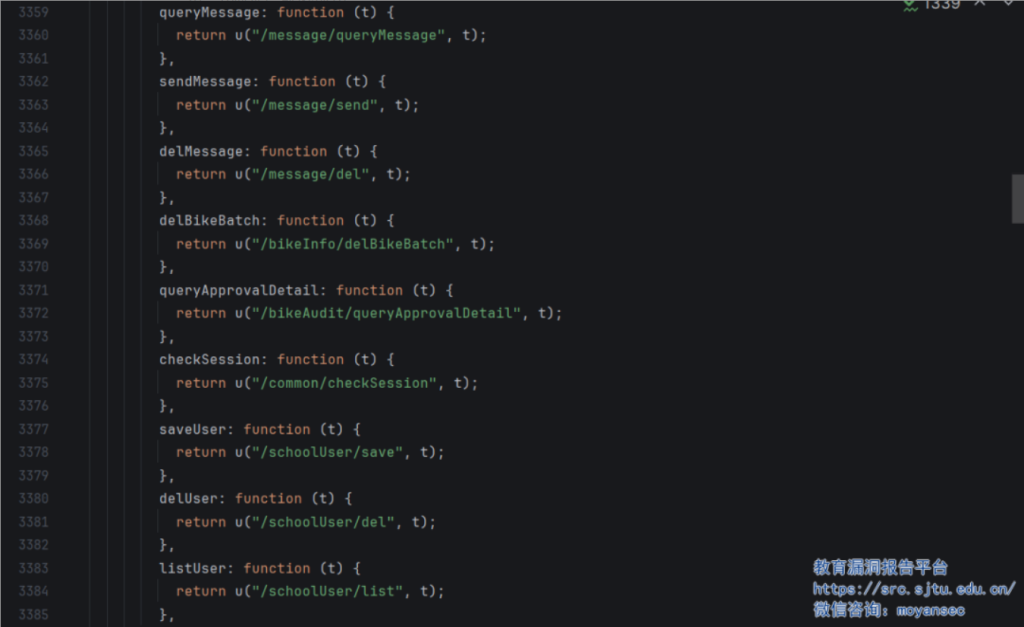

在某个文件中发现大量接口

越权点一

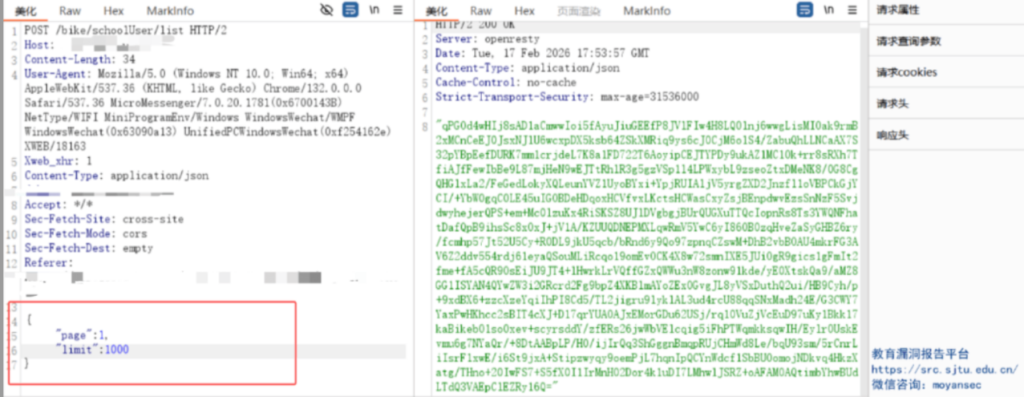

/schoolUser/list

这个接口可以查看所有老师的信息直接构造数据包后发包

越权点二

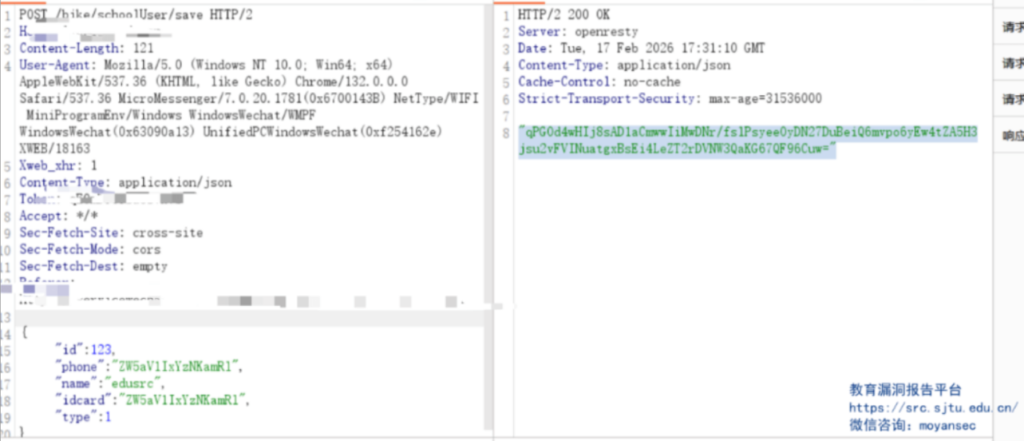

/schoolUser/save

这是一个保存接口,此时的我还没意识到事情的严重性

直接随便构造id参数为123后发包了

解密响应包后发现内容是请求成功

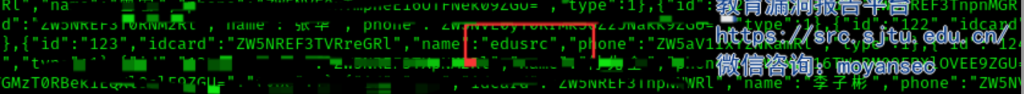

这时用/schoolUser/list查看,发现成功保存

嗯,成功保存……嗯?不对啊,我是不是把老师信息给覆盖了

给我吓得赶紧找审核说明

最后建议删除接口,保存接口谨慎测试,万一不小心造成破坏那就是直接进编制

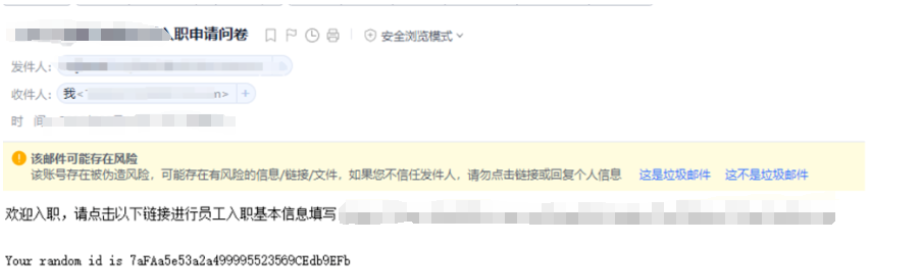

如需解决技术问题、领取学习资料或加入技术交流群,欢迎添加湘安无事官方客服:z_ai_w99

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容